Иногда, переходя на страницы сайтов или интернет-сервисов, пользователи Mozilla FireFox, вместо нужной им страницы, стали видеть предупреждение: «Это соединение является не доверенным» или «Сертификату нет доверия, так как сертификат его издателя неизвестен. (Код ошибки: SEC_ERROR_UNKNOWN_ISSUER) ». Что нужно делать в таком случае и как устранить ошибку вы можете прочитать в этой статье.

Особенно часто этим стали “грешить” последние версии популярного браузера.

Что это за ошибка?

Во время перехода на страничку web-ресурса происходит обмен данными между клиентом (это в данном случае Firefox) и сервером. Некоторые сайты используют протоколы шифрования, позволяющие сделать подключение более безопасным. Одним из таких протоколов является HTTPS. Данные передаются по этому протоколу, «упакованные» в криптографический протокол SSL или TLS.

Если в одном из криптографических протоколов было обнаружено несоответствие сертификатов безопасности, браузер, пытаясь защитить ваше устройство от небезопасного подключения, уведомит вас кодом ошибки «SEC_ERROR_UNKNOWN_ISSUER ».

Особенно часто такое происходит при подключении в web-интерфейсам различного коммуникационного оборудования по протоколу HTTPS.

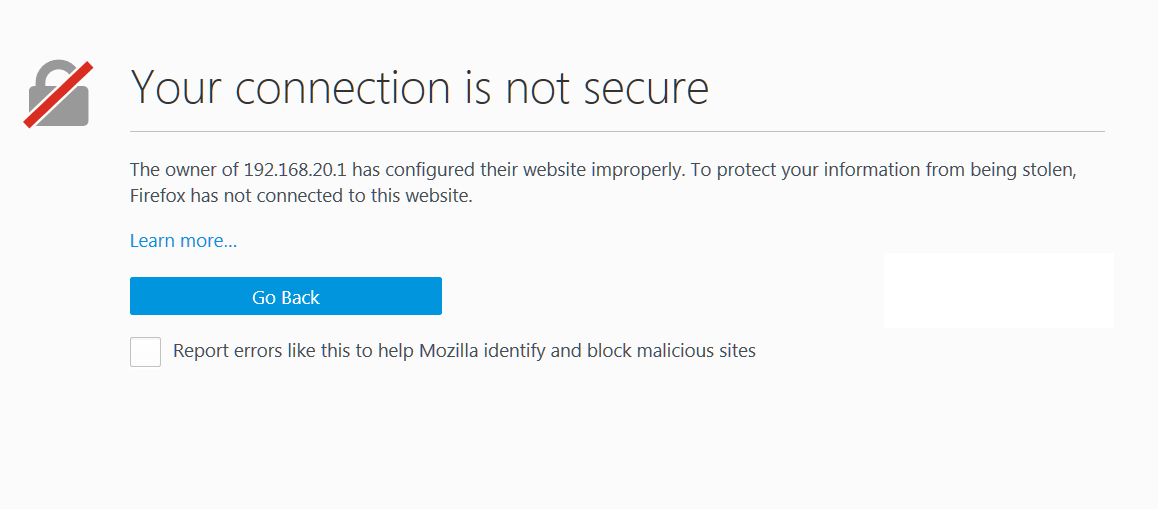

Итак, если вы увидели вместо сайта вот такое вот окошко и не знаете, что делать дальше, эта статья для вас.

Причины возникновения

Почему вы получили предупреждение? Причин может быть несколько:

- Сайт небезопасен для посетителей, так как имеет неизвестный сертификат (возможно заражен вирусами или в редких случаях является носителем вирусной рекламы).

- Сертификат сайта защищает данные от прослушки, но является самоподписанным, поэтому его нет в базе доверенных. Например потому, что компания владелец сайта не хочет платить за получение и подтверждение сертификата таким компаниям как Thawte, Trustwave, Comodo, Geotrust и т.д..

- Сертификат сайта является доверенным, но браузер считает иначе из-за повреждений файла cert8.db (хранилища идентификаторов).

- Сертификат является доверенным, но установленный антивирус не может идентифицировать его в своей базе данных (или включено сканирование SSL).

Но мы-то знаем, что сайт нам известен, все на нем хорошо, значит добавляем в исключения и больше не вспоминаем об этой ошибке.

Решение 1. Добавляем сайт в исключения

А вот что делать, если вы вошли на сайт и видите вот такое вот предупреждение?

Кнопки нет. А на сайт нам очень надо попасть. Когда это происходит?

- Например, когда FireFox «решил», что лучше знает и не станет даже предлагать добавлять сайт в исключения.

- Повредилось локальное хранилище сертификатов – cert8.db

- Антивирус “не пущает”

Для устранения затруднений по пп 1) и 2) существует довольно жесткий, но 100% работающий метод, а именно

Решение 2. Удаление поврежденного файла cert8.db

Файл хранилища идентификаторов сертификатов мог повредится и содержать некорректные сведения о доверенных сертификатах. Этот файл следует удалить, чтобы вновь установить безопасное соединение и беспрепятственно войти на сайт:

Файл хранится в вашем профиле FireFox.

Вот самый простой способ добраться до профиля.

Совет! Чтобы быстро перейти к указанному файлу, нажмите комбинацию клавиш Win+R и выполните команду CD %APPDATA%\Mozilla\Firefox\Profiles\ .Далее перейдите в папку, в которой будет cert8.db.

Если, после обновления вы снова получили ошибку SEC_ERROR_UNKNOWN_ISSUER, добавьте сайт в исключения как было показано в Решении 1 .

«Экзотика». Нас не пускает на сайт анти-вирус. Отключение проверки SSL

Если же вы сталкиваетесь с проблемой повсеместно и даже на крупных веб-сервисах (google.com, youtube.com, facebook.com и т.д.), вероятно что-то перехватывает сертификаты для прослушки или проверки, а Mozilla Firefox это не нравится. Так вести могут себя вирусы и антивирусы соответственно. Если же вирусов на ПК не обнаружено, но установлен антивирус, отключите проверку HTTPS и SSL протоколов в антивирусе.

Файл со списком исключений сертификатов

Выглядит это примерно так. Обратите внимание на первые две строки в этом файле. Файл не рекомендуется редактировать самостоятельно. И не пробуйте. Проверено. FireFox этого «не любит»

# PSM Certificate Override Settings file

# This is a generated file! Do not edit.

Список сертфикатов, которые вы добавили в исключение можно посмотреть и через грфический интерфейс. Откройте в Firefox страницу с настройками безопасности (адрес about:preferences#privacy

). Промотайте страницу в разделе Сертифкатов

(Certificates) и нажмите на кнопку Просмотр сертфикатов

(View Certificates).

В окне управления сертфикатами перейдите на вкладку Сервера

(Servers). В списке будут содержаться список исключений для сайтов и сертифкатов.

Прямо отсюда можно добавить в исключение новый сертификат, нажав кнопку Добавить исключение

(Add exception).

On websites which are supposed to be secure (the URL begins with "https ://"), Firefox must verify that the certificate presented by the website is valid. If the certificate cannot be validated, Firefox will stop the connection to the website and show a error page instead.

This article explains why you might see SEC_ERROR_UNKNOWN_ISSUER, MOZILLA_PKIX_ERROR_MITM_DETECTED or ERROR_SELF_SIGNED_CERT error codes on an error page and how to troubleshoot it.

- For other error codes on the "Your connection is not secure" "Warning: Potential Security Risk Ahead" error page, see the What do the security warning codes mean? article.

Table of Contents

What does this error code mean?

During a secure connection, a website must provide a certificate issued by a trusted certificate authority to ensure that the user is connected to the intended target and the connection is encrypted. If you click the Advanced button on a "Your connection is not secure" "Warning: Potential Security Risk Ahead" error page and you see the error code SEC_ERROR_UNKNOWN_ISSUER or MOZILLA_PKIX_ERROR_MITM_DETECTED , it means that the provided certificate was issued by a certificate authority that is not known by Firefox and therefore cannot be trusted by default.

The error occurs on multiple secure sites

In case you get this problem on multiple unrelated HTTPS-sites, it indicates that something on your system or network is intercepting your connection and injecting certificates in a way that is not trusted by Firefox. The most common causes are security software scanning encrypted connections or malware listening in, replacing legitimate website certificates with their own. In particular, the error code MOZILLA_PKIX_ERROR_MITM_DETECTED indicates that Firefox is able to detect that the connection is intercepted.

Antivirus products

Third-party antivirus software can interfere with Firefox"s secure connections. We recommend uninstalling your third-party software and using the security software offered for Windows by Microsoft:

- Windows 7 - Microsoft Security Essentials

- Windows 8 and Windows 10 - Windows Defender (built-in)

If you do not want to uninstall your third-party software, you could try reinstalling it, which might trigger the software into placing its certificates into the Firefox trust store again.

Here are some alternative solutions you can try:

Avast/AVG

In Avast or AVG security products you can disable the interception of secure connections:

- Open the dashboard of your Avast or AVG application.

- Go to Menu and click on Settings > Protection > Core Shields .

- Scroll down to the Configure shield settings section and click on Web Shield .

- Uncheck the box next to Enable HTTPS Scanning

and confirm this by clicking OK

.

In older versions of the product you"ll find the corresponding option when you go to Menu > Settings > Components and click Customize next to Web Shield

Bitdefender

In Bitdefender security products you can disable the interception of secure connections:

- Open the dashboard of your Bitdefender application.

- Go to Protection and in the Online Threat Prevention section click on Settings .

- Toggle off the Encrypted Web Scan

setting.

In older versions of the product you can find the corresponding option labelled Scan SSL when you go to Modules > Web Protection

In Bitdefender Antivirus Free it"s not possible to control this setting. You can try to repair or remove the program instead when you"re having problems accessing secure websites.

For corporate Bitdefender products, please refer to this Bitdefender Support Center page .

Bullguard

In Bullguard security products you can disable the interception of secure connections on particular major websites like Google, Yahoo and Facebook:

- Open the dashboard of your Bullguard application.

- Click on Settings and enable the Advanced view on the top right of the panel.

- Go to Antivirus > Safe browsing .

- Uncheck the Show safe results option for those websites which are showing an error message.

ESET

In ESET security products you can try to disable and re-enable SSL/TLS protocol filtering or generally disable the interception of secure connections as described in ESET’s support article .

Kaspersky

Affected users of Kaspersky should upgrade to the most recent version of their security product, as Kaspersky 2019 and above contain mitigations for this problem. The Kaspersky Downloads page includes "update" links that will install the latest version free of charge for users with a current subscription.

Otherwise, you can also disable the interception of secure connections:

- Open the dashboard of your Kaspersky application.

- Click on Settings on the bottom-left.

- Click Additional and then Network .

- In the Encrypted connections scanning section check the Do not scan encrypted connections option and confirm this change.

- Finally, reboot your system for the changes to take effect.

Family Safety settings in Windows accounts

In Microsoft Windows accounts protected by Family Safety settings, secure connections on popular websites like Google, Facebook and YouTube might be intercepted and their certificates replaced by a certificate issued by Microsoft in order to filter and record search activity.

Monitoring/filtering in corporate networks

Some traffic monitoring/filtering products used in corporate environments might intercept encrypted connections by replacing a website"s certificate with their own, at the same time possibly triggering errors on secure HTTPS-sites.

If you suspect this might be the case, please contact your IT department to ensure the correct configuration of Firefox to enable it working properly in such an environment, as the necessary certificate might have to be placed in the Firefox trust store first. More information for IT departments on how to go about this can be found in the Mozilla Wiki page CA:AddRootToFirefox .

Malware

Some forms of malware intercepting encrypted web traffic can cause this error message - refer to the article Troubleshoot Firefox issues caused by malware on how to deal with malware problems.

The error occurs on one particular site only

In case you get this problem on one particular site only, this type of error generally indicates that the web server is not configured properly. However, if you see this error on a legitimate major website like Google or Facebook or sites where financial transactions take place, you should continue with the .

Certificate issued by a authority belonging to Symantec

After a number of irregularities with certificates issued by Symantec root authorities came to light, browser vendors including Mozilla are gradually removing trust from these certificates in their products. In a first step, Firefox 60 will no longer trust certificates chaining up to Symantec root authorities (including all Symantec brands GeoTrust, RapidSSL, Thawte, and VeriSign) which were issued before 2016-06-01. In Firefox 63 this removal of trust will be extended to all Symantec certificates regardless of their issuing date.

MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED will be the primary error but with some servers, you may see the error code SEC_ERROR_UNKNOWN_ISSUER instead. In any case, if you come across such a site you should contact the owner of the website to inform them of that problem. We strongly encourage operators of affected sites to take immediate action to replace these certificates.

For more information on this issue, see Mozilla"s blog post Distrust of Symantec TLS Certificates .

Missing intermediate certificate

On a site with a missing intermediate certificate you will see the following error description after you click on Advanced on the error page.

Подмена сертификата шифрования

Чтобы убедиться в отсутствии перешифровки https-трафика антивирусными программами или proxy, воспользуйтесь одним из способов ниже:

1. Зайдите на портал диагностики, в раздел « Проверка связи» (https://help.kontur.ru/check). Если в одной из строчек не стоит галочка, а значение в столбике « Сертификат» подсвечено красным, то происходит подмена сертификата. Название программы, подменяющей сертификат, указано в графе «Издатель».

2. Зайдите на сайт https://auth.kontur.ru , нажмите левой кнопкой мыши по значку «замкА» (возле адресной строки) либо правой кнопкой мыши на странице > Свойства > Сертификаты и проверьте, какой сертификат сервера предлагается. Сертификат должен быть таким:

- Кому выдан: *.kontur.ru

- Кем выдан: RapidSSL SHA256 CA

- Серийный номер: 48 61 59 21 53 c2 cf cd e2 0c f8 ec 70 a1 9d 67

или таким:

- Кому выдан: *.kontur.ru

- Кем выдан: GlobalSign Domain Validation CA — SHA256 — G2

- Серийный номер: 13 0b ab d5 ec ff a6 f0 71 ae 5a 36

Если сертификат другой, значит происходит перешифровка https-трафика. Название программы, подменяющей сертификат, указано в строке «Кем выдан».

Определите, какой программой выдан сертификат и настройте её таким образом, чтобы она не вмешивалась в работу наших сервисов. Инструкции по настройке программ, которые могут влиять на подмену сертификата, представлены ниже.

Антивирус Avast

Отключите активную защиту для https-сайтов. Для этого кликните правой кнопкой мыши по значку Avast, который находится в области уведомлений, и выберите пункт «Открыть интерфейс пользователя Avast».

Перейдите в пункт «Настройки».

Выберите раздел Активная защита (или Компоненты) > Веб-экран > Настройки.

Снимите галочки со следующих пунктов и нажмите «ОК».

- Включить сканирование HTTPS

- Использовать интеллектуальное сканирование потока

- Сканирование сценариев

Антивирус ESET Smart Security

Отключите фильтрацию https-протоколов в ESET Smart Security. Для этого откройте ESET > Настройка > Дополнительные настройки (или Перейти к расширенным параметрам).

Перейдите в раздел Интернет и электронная почта > Защита доступа в интернет > Веб-протоколы > Настройка модуля > снимите галочку с пункта «Включить проверку протокола HTTPS».

Антивирус Kaspersky Internet Security

В зависимости от версии Касперского некоторые элементы интерфейса могут отличаться.

1. Отключите надстройки Kaspersky Internet Security. Для этого в Internet Explorer выберите вкладку Сервис > Настроить надстройки.

В разделе «Отображать» выберите пункт «Все надстройки». Найдите в списке надстройки Kaspersky Protection и Kaspersky Protection Toolbar, щелкните по строке правой кнопкой мыши и выберите пункт «Отключить».

2. Отключите внедрение скриптов Касперского и проверку защищенных соединений. Для этого откройте Kaspersky Internet Security > Настройки > Дополнительно > Сеть > Внедрять в трафик скрипт для взаимодействия с веб-страницами.

3. Откройте Kaspersky Internet Security > Настройки > Защита > Веб-Антивирус (или Веб-Защита).

Откройте Расширенные настройки и отключите «Автоматически активировать расширение Kaspersky Protection в браузерах».

4. Отключите проверку HTTPS-соединений. Для этого Откройте Kaspersky Internet Security > Настройки > Дополнительные параметры> Сеть. В блоке « Проверка защищенных соединений» отключите опцию « Проверять защищенные соединения» .

Антивирус Dr.Web

Отключите проверку HTTPS-соединений. Для этого откройте Dr.Web > Настройка > Основные > Сеть > Безопасные соединения. Установите переключатель « Проверять зашифрованный трафик» в положение « Откл.» .

Программа AdGuard

Отключите проверку HTTPS-соединений. Если в вашем браузере установлено дополнение AdGuard, для него ничего отключать не нужно. Если оно не установлено, то откройте программу «AdGuard » > Настройки > Общие настройки > уберите галочку с пункта «Фильтровать HTTPS протокол ».

AVG Antivirus

Отключите проверку HTTPS-соединений. Для этого откройте AVG Antivirus > Настройки > Компоненты > Веб-защита или Online Shield > Настройки > уберите галочку с пункта « Включить сканирование HTTPS».

может проверять обмен данных посредством протокола SSL на наличие угроз. Можно использовать различные режимы сканирования для защищенных SSL-соединений, для которых используются доверенные сертификаты, неизвестные сертификаты или сертификаты, исключенные из проверки защищенных SSL-соединений.

Включить фильтрацию протокола SSL : если фильтрация протокола отключена, программа не сканирует обмен данными по протоколу SSL.

Режим фильтрации протоколов SSL/TLS доступен со следующими параметрами.

Автоматический режим : используемый по умолчанию режим, в котором сканируются только соответствующие приложения, такие как браузеры и почтовые клиенты. Его можно переопределить, выбрав приложения, для которых будет сканироваться передача данных.

Интерактивный режим : при выполнении входа на новый защищенный SSL-сайт (с неизвестным сертификатом) на экран выводится диалоговое окно выбора. Этот режим позволяет создавать список сертификатов SSL, которые будут исключены из сканирования.

Режим политики : выберите этот вариант, чтобы сканировать все защищенные SSL-соединения, кроме тех, что защищены исключенными из проверки сертификатами. Если устанавливается новое соединение, использующее неизвестный заверенный сертификат, пользователь не получит уведомления, а само соединение автоматически будет фильтроваться. При доступе к серверу с ненадежным сертификатом, который помечен пользователем как доверенный (добавлен в список доверенных сертификатов), соединение с этим сервером разрешается, а содержимое канала связи фильтруется.

Список приложений, отфильтрованных с помощью SSL : позволяет настраивать поведение ESET NOD32 Antivirus для заданных приложений.

Список известных сертификатов : позволяет настроить поведение ESET NOD32 Antivirus в отношении конкретных сертификатов SSL.

Исключить обмен данными, защищенный с помощью сертификатов высокой надежности (EV) : когда этот параметр включен, обмен данными с таким типом сертификата SSL будет исключен из проверки. SSL-сертификаты высокой надежности гарантируют, что осуществляется просмотр именно требуемого сайта, а не идентично выглядящего поддельного (обычно поддельными бывают фишинговые сайты).

Блокировать шифрованное соединение с использованием устаревшего протокола SSL версии 2 : соединения, использующие более раннюю версию протокола SSL, будут автоматически блокироваться.

Корневой сертификат

Добавить корневой сертификат в известные браузеры : для нормальной работы SSL-подключений в браузерах и почтовых клиентах необходимо добавить корневой сертификат ESET в список известных корневых сертификатов (издателей). При включении этого параметра ESET NOD32 Antivirus автоматически добавляет корневой сертификат ESET в известные браузеры (например, Opera и Firefox). Для браузеров, использующих системное хранилище сертификатов (например, Internet Explorer), сертификат добавляется автоматически.

Для установки сертификата в неподдерживаемые браузеры последовательно выберите элементы Просмотреть сертификат > Дополнительно > Копировать в файл... , а затем вручную импортируйте этот сертификат в браузер.

Срок действия сертификата

Если проверить сертификат с помощью хранилища сертификатов TRCA не удается : в некоторых случаях сертификат невозможно проверить с помощью хранилища доверенных корневых центров сертификации. Это значит, что у сертификата существует собственная подпись какого-либо другого субъекта (например, администратора веб-сервера или небольшой компании) и принятие решения о выборе такого сертификата как доверенного не всегда представляет опасность. Большинство крупных компаний (например, банки) используют сертификаты, подписанные TRCA. Если установлен флажок Запрашивать действительность сертификата (по умолчанию), пользователю будет предложено выбрать действие, которое следует предпринять во время установки зашифрованного соединения. Можно выбрать вариант , чтобы всегда разрывать зашифрованные соединения с сайтом, использующим непроверенный сертификат.

Если сертификат недействителен или поврежден : это значит, что истек срок действия сертификата или же используется недопустимая подпись. В этом случае рекомендуется выбрать Блокировать соединения, использующие сертификат .

4.2.3.4 Проверка протокола SSL

ESET NOD32 Antivirus позволяет проверять инкапсулированные в SSL протоколы. Можно использовать

различные режимы сканирования для защищенных SSL соединения, при которых используются доверенные

сертификаты, неизвестные сертификаты или сертификаты, исключенные из проверки защищенных SSL

соединений.

Всегда сканировать протокол SSL: выберите этот вариант, чтобы сканировать все защищенные SSL

соединения за исключением защищенных сертификатами, исключенными из проверки. Если устанавливается

новое соединение, использующее неизвестный заверенный сертификат, пользователь не получит

уведомления, а само соединение автоматически будет фильтроваться. При доступе к серверу с ненадежным

сертификатом, который помечен пользователем в качестве доверенного (добавлен в список доверенных

сертификатов), соединение с этим сервером разрешается, а содержимое канала связи фильтруется.

Запрашивать о новых сайтах (возможна настройка исключений): при выполнении входа на новый

защищенный SSL сайт (с неизвестным сертификатом) на экран выводится диалоговое окно выбора. Этот режим

позволяет создавать список сертификатов SSL, которые будут исключены из сканирования.

Не сканировать протокол SSL: если выбран этот параметр, программа не будет сканировать соединения по

протоколу SSL.

Применить созданные исключения на основе сертификатов: активирует использование при сканировании

SSL-соединений исключений, указанных в исключенных и доверенных сертификатах. Для включения этого

параметра выберите Всегда сканировать протокол SSL.

Блокировать шифрованное соединение с использованием устаревшего протокола SSL версии 2:

соединения, использующие более раннюю версию протокола SSL, будут автоматически блокироваться.

4.2.3.4.1 Сертификаты

Для нормальной работы SSL-подключений в браузерах и почтовых клиентах необходимо добавить корневой

сертификат ESET в список известных корневых сертификатов (издателей). Поэтому должен быть активирован

параметр Добавить корневой сертификат к известным браузерам. Установите этот флажок, чтобы

автоматически добавить корневой сертификат ESET в известные браузеры (например, Opera, Firefox). Для

браузеров, использующих системное хранилище сертификатов (например, Internet Explorer), сертификат

добавляется автоматически. Для установки сертификата в неподдерживаемые браузеры выберите

Просмотреть сертификат > Дополнительно > Копировать в файл..., а затем вручную импортируйте его в

браузер.

В некоторых случаях сертификат невозможно проверить с помощью хранилища доверенных корневых

сертификатов сертифицирующих органов (например, VeriSign). Это значит, что у сертификата существует

собственная подпись какого-либо другого субъекта (например, администратора веб-сервера или небольшой

компании) и принятие решения о выборе такого сертификата как доверенного не всегда представляет

опасность. Большинство крупных компаний (например, банки) используют сертификаты, подписанные TRCA.

Если установлен флажок Запрашивать действительность сертификата (по умолчанию), пользователю будет

предложено выбрать действие, которое следует предпринять, когда устанавливается зашифрованное

соединение. На экран будет выведено диалоговое окно для выбора действия, в котором можно принять

решение о том, что следует сделать: пометить сертификат как доверенный или как исключенный. Если

сертификат отсутствует в списке хранилища доверенных корневых сертификатов сертифицирующих органов,

для оформления окна используется

цвет. Если же сертификат есть в этом списке, окно будет

оформлено

Можно выбрать вариант Блокировать соединения, использующие сертификат, чтобы всегда разрывать

зашифрованные соединения с сайтом, использующим непроверенный сертификат.

Если этот сертификат недействителен или поврежден, это значит, что истек срок действия сертификата или же

используется неверное собственное заверение. В этом случае рекомендуется блокировать соединения,

использующие данный сертификат.