“, в которой пообещал написать о том как установить пароль в БИОС . Так что выполняю свое обещание, сейчас напишу и покажу, как установить, удалить, или сбросить пароль в BIOS.

Но для начала давайте разберемся, на сколько эффективный пароль в системе БИОС и как он помогает защитить компьютер. Лично я считаю, что с защитой компьютера, пароль который установлен в БИОСе справляется лучше. Просто пароль установленный в операционной системе, можно взломать программно, ну а пароль в БИОС, насколько я знаю нет.

Дело в том, что защита установленная в BIOS выводит запрос на пароль сразу после включения компьютера, и что бы зайти в те же настройки системы BIOS нужно ввести пароль, так что даже не получиться запустить загрузочный диск, а это еще один большой плюс к такой защите. Конечно же такая защита тоже легко снимается, хотя для этого нужно открывать системный блок, или разбирать ноутбук. Но обо всем по порядку.

Как установить пароль в BIOS?

Давайте для начала я росскажу о том как же заблокировать компьютер и саму систему БИОС паролем.

Перезагружаем компьютер и как только он начнет запускаться, заходим в BIOS нажав на клавишу “Del” . Если при нажатии на эту клавишу ничего не произойдет, то читаем статью , там все написано.

Я покажу пример установки пароля на своей системе, у вас же BIOS может отличаться.

Значит зашли мы в БИОС, и сразу же на главном экране выбираем пункт “BIOS Setting Password” , нажимаем “Enter” .

После нажатия на “Enter” , появиться окно в котором нужно ввести пароль. У меня можно ввести пароль размером в 6 символов. Придумываем и запоминаем хороший пароль, вводим его и нажимаем “Enter” .

Появиться еще одно такое же окно, в котором нужно ввести подтверждение пароля. Вводим пароль еще раз и нажимаем “Enter” .

Появиться окно в котором будет написано “Password installed”

(пароль установлен) жмем “Enter”

.

Появиться окно в котором будет написано “Password installed”

(пароль установлен) жмем “Enter”

.

Все, пароль задан, но у меня после этой настройки, пароль появлялся только при попытке зайти в БИОС, а компьютер включался как обычно без пароля. Для того, что бы пароль появлялся и при запуске компьютера, нужно сделать еще одну настройку.

Поэтому сразу выбираем вкладку и подтверждаем выбор нажатием на “Enter” .

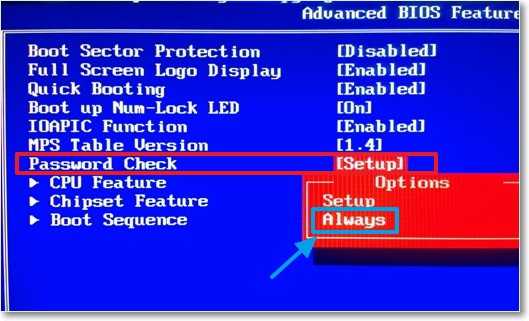

Дальше ищем пункт “Password Check” . Напротив него, у меня был установлен параметр “Setup” , что означило запрос пароля только при входе в БИОС. Нужно сменить его на значение “Always” . Так и делаем, нажимаем “Enter” и выбираем “Always” . Все теперь пароль будет запрашиваться как при входе в БИОС, так и при запуске компьютера.

Теперь самое главное, не забудьте сохранить изменения. Нажмите клавишу F10

и “Enter”

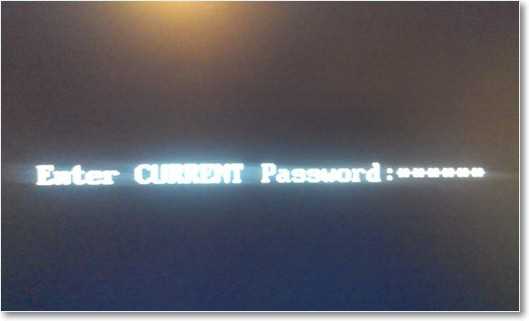

. Компьютер перезагрузиться, и как только начнет запускаться, появиться окно с запросом пароля. Вводим наш пароль и жмем “Enter”

(извините за качество фото).

Теперь самое главное, не забудьте сохранить изменения. Нажмите клавишу F10

и “Enter”

. Компьютер перезагрузиться, и как только начнет запускаться, появиться окно с запросом пароля. Вводим наш пароль и жмем “Enter”

(извините за качество фото).

Вот и все, пароль в BIOS установлен, ну а ваш компьютер теперь защищен. Идем дальше.

Вот и все, пароль в BIOS установлен, ну а ваш компьютер теперь защищен. Идем дальше.

Как удалить пароль в BIOS?

Установили пароль, теперь будем снимать:). Это еще не взлом (сброс) пароля, это его удаление. Возможно он вам не понравился, либо уже не нужен.

Делаем все так же, заходим в БИОС, выбираем “BIOS Setting Password” . Появиться окно с вводом нового пароля, ничего не вводим, а сразу нажимаем “Enter” .

Появиться окно с надписью “Password uninstalled”

(пароль удален), жмем еще раз “Enter”

. Сохраняем результат нажав на F10

и снова “Enter”

. Все, пароль удален.

Появиться окно с надписью “Password uninstalled”

(пароль удален), жмем еще раз “Enter”

. Сохраняем результат нажав на F10

и снова “Enter”

. Все, пароль удален.

Как сбросить пароль в BIOS?

Сначала мы пароль установили, затем удалили, а сейчас я росскажу как же можно сбросить пароль в БИОС, то есть взломать его. Но это не совет по взламыванию чужих компьютеров, это для того, что бы вы могли сбросить пароль, если вдруг его забудете.

Как я уже писал в начале статьи, сбросить пароль на обычном компьютере проще чем на ноутбуке. Просто для того что бы сбросить пароль который установлен в системе BIOS, нам нужно сбросить настройки самого BIOS. Подробно о том как это сделать читайте в статье . Там нужно либо замкнуть специальные контакты, либо на некоторое время вытянуть батарейку. После чего, параметры БИОС обнулиться, а с ними пропадет и пароль. В ноутбуках все так же, просто там сложнее его разобрать.

Ну вроде бы все написал, пробуйте, только смотрите осторожно и ничего лишнего не нажимайте, а то наделаете делов 🙂 Удачи!

Ещё на сайте:

Как установить, удалить и сбросить пароль в БИОС (BIOS)? обновлено: Январь 12, 2015 автором: admin

В версии Android 5.0 Lollipop компания Google по умолчанию активировала функцию SeLinux по умолчанию, что сильно усложнило возможность модификацию системного раздела! Как отключить? Читайте на !

Для тех кто любит модифицировать прошивку или необходимо встроить приложение компания Google крепко постаралась чтобы этого недопустить — активирована технология selinux , которая «ломает» файлы которые попадают в системный раздел, а также заимствованная у Samsung и модифицированная система безопасности на основе Knox . Все это создано для того чтобы мы простые пользователи не могли изменять системный раздел! Пора это исправить!

Что необходимо чтобы отключить защиту в Android?

1. Компьютер с ОС UBUNTU

2. Ядро boot.img от вашего смартфона или планшета Android

Инструкция как в ядре Android отключить защиту

Подготовка

Установим пакет встраивающий открытие терминала в файловом менеджере

1. Открываем терминал и вводим следующую команду

Для 32х разрядных систем:

sudo apt-get install nautilus-open-terminal:i386

Для 64х разрядных систем:

sudo apt-get install nautilus-open-terminal

2. После чего выполнить команду перезапуска файлового менеджера

3. Установить пакет необходимый для работы с ядром Android

sudo apt-get install abootimg

Работа с ядром

1. Создайте в папке home (Домашняя папка) папку с любым удобным именем и переместите туда ядро Android — boot.img . (В примере будет указана папка kernel)

2. Перейдите в папку kernel , в любом пустом месте нажмите правую кнопку мыши и выбрать «Открыть в терминале»

3. В открывшемся терминале введите команду:

abootimg -x boot.img

После чего в папке kernel

вы увидите что появились новые папке (ядро распаковано)

После чего в папке kernel

вы увидите что появились новые папке (ядро распаковано)

4. Создадим новую папку (назовем ее rw

) внутри папки kernel

, в терминале пишем

4. Создадим новую папку (назовем ее rw

) внутри папки kernel

, в терминале пишем

5. Пишем команду в терминале для дальнейшей распаковки раздела initrd.img

5. Пишем команду в терминале для дальнейшей распаковки раздела initrd.img

zcat ../initrd.img | cpio -i

6. После чего в папке rw

вы обнаружите множество файлов

7. Найдите и откройте файл default.prop

8. В файле измените строку

и сохраните файл и выйдете с него

9. В терминале выполняем сборку файла initrd.img, пишем команду

find . | cpio -o -H newc | gzip > ../initrd.img

10. Возвращаемся обратно в папку kernel, для этого в терминале пишем

11. Собираем ядро Android с внесенными изменениями

abootimg --create boot.img -k zImage -r initrd.img

и после еще одну команду

abootimg --create boot.img -f bootimg.cfg -k zImage -r initrd.img

Ядро Android с поддержкой init.d собрано! Далее вам необходимо прошить!

На этом все! Оставайтесь с и подписывайтесь в социальные группы! Дальше будет интересней!

Ребята, мы вкладываем душу в сайт. Cпасибо за то,

что открываете эту

красоту. Спасибо за вдохновение и мурашки.

Присоединяйтесь к нам в Facebook

и ВКонтакте

Google Play - отличная площадка для новых разработчиков, которые хотят сделать собственное приложение. Но не все из них имеют только чистые помыслы: некоторые из этих программ могут собирать ваши данные, передавать персональную информацию и даже обчистить ваш счет.

сайт создал список наиболее подозрительных приложений. № 5 лучше удалить сразу.

№ 1. Погодные приложения

Погодные приложения обрели практически вирусную популярность в период появления, после чего последовала столь же стремительная вирусная атака на такие программы. В частности, был пример , когда в погодное приложение встроили троян, который собирал данные владельца смартфона и передавал их злоумышленникам. Особенно их интересовали данные банковских карт.

Популярность погодных приложений сейчас идет на спад: гораздо удобнее и менее энергозатратно просматривать прогнозы синоптиков в поисковике.

№ 2. Социальные сети

Подобные приложения также стихийно обрели популярность и быстро потеряли ее. В данном случае хакеры ни при чем, просто сами приложения потребляют много энергии и памяти смартфона, из-за чего последний безбожно тормозит. Например, пользователям Facebook более удобной показалась мобильная версия в браузере, к которой многие вернулись после того, как протестировали приложение. Кстати, многие пользователи «ВКонтакте» также отдают предпочтение мобильной версии сайта.

№ 3. Оптимизаторы

№ 4. Встроенные браузеры

Встроенные браузеры идут в нагрузку к прошивке телефона, и зачастую они куда более медленные и малоизвестные. В большинстве случаев встроенный браузер открывается только случайно при нажатии на ссылку, так как, в отличие от Google Chrome, эти программы не имеют защиты от перехвата данных и тормозят работу системы.

№ 5. Антивирусы от непроверенных разработчиков

Когда хакеры начали взламывать телефоны и похищать данные, стали массово появляться и скачиваться мобильные антивирусы. Тогда хакеры подумали... и сделали собственные антивирусы . Такие программы могут похищать личные данные и даже блокировать телефоны своих пользователей, полностью лишая их возможности управлять системой. С подобным антивирусом никакие другие вирусы не нужны.

№ 6. Браузеры с дополнительными функциями

№ 7. Приложения для увеличения объема оперативной памяти

Приложения для увеличения объема оперативной памяти являются, по сути, теми же оптимизаторами: они могут только своевременно очищать кэш, что телефон способен сделать и самостоятельно. Что касается оперативной памяти, то большего объема, чем тот, которым изначально располагает смартфон, вы не получите. Так что эти программы будут только тратить ресурсы и, возможно, собирать ваши данные.

№ 8. Детекторы лжи

Подобные приложения невозможно воспринимать всерьез, они созданы исключительно для развлечения. Возможно, в будущем, когда смартфоны будут оснащены биометрическими датчиками, они действительно смогут считывать изменения пульса во время ответов на вопросы, но сейчас от детектора лжи в телефоне не больше толку, чем от хрустального шара. Как и все подобные приложения, они расходуют заряд батареи. Кроме того, для работы такой программе не нужен доступ к контактам или персональным данным. Так что если приложение пытается получить доступ к системе, то его лучше не устанавливать.

№ 9. Дефрагментаторы

Приложения для дефрагментации жесткого диска сразу после своего появления обрели огромную популярность из-за аналогии с подобными программами для персонального компьютера. Но в телефоне жесткого диска для дефрагментации просто нет - эти приложения просто анализируют, сколько места занимают во внутренней памяти те или иные программы. Кроме того, дефрагментаторы также будут тратить ресурсы смартфона и могут собирать ваши данные.

Учитывая настоящий бум в сфере создания приложений, Google не может отследить и проверить все новые программы, поэтому безопасность вашего смартфона и его работоспособность во многом зависят от вас. Пишите в комментариях, сколько приложений из нашего списка вы нашли у себя.